Tartalom

- Mi a szürke kalap hackelés?

- Bemutatjuk az etikus hackert

- Hogyan történik a hackelés?

- Hogyan hackerek hackerek: Legjobb stratégiák

- Az adathalász támadás

- SQL injekció

- Nulla napos kizsákmányolás

- Nyers erőszakos támadás

- DOS Attack

- Etikai hackerek feladata

- Hogyan kezdje el etikus hackerként?

Ha a hackerekre gondol, akkor inkább olyan emberekre gondol, akik kapucnis pulóverekben próbálják megjavítani a nagyvállalatok érzékeny adatait - az etikus hackelés oximoronnak hangzik.

Az igazság az, hogy sokan belekezdenek a hackelésbe, teljesen őszinte okokból. Rengeteg jó oka van a hackelés megtanulásának. Ezeket semleges „szürke kalap” és produktív „fehér kalap” okokba lehet besorolni.

Mi a szürke kalap hackelés?

Először is a szeretet szeretetével jár: látni, hogy a dolgok hogyan működnek, és felhatalmazni önmagát. Ugyanaz az impulzus, amely arra ösztönzi a gyereket, hogy szétkapcsolja az órát és fordítson mérnököt, motiválhatja Önt arra, hogy megnézze, képes-e ugyanúgy hatékonyan megkerülni az X program vagy az Y biztonságát.

Érdekes, hogy tudod megvédeni magát online

Remélhetőleg soha nem kell behatolnia egy e-mail fiókba, de ismerve téged tudott ha szükséges (a nővéredet elrabolták!) mindazonáltal vonzó. Kicsit olyan, mint a harcművészetek. Legtöbben reméljük, hogy soha nem kell harcolniuk a valódiért, ám megnyugtató, hogy tudjuk, hogy meg tudod védeni magát.

A hackelés valóban hasznos eszköz lehet az önvédelemben. Az etikus hackelés bevezetésének elolvasásával megismerheti a magánéletét és biztonságát fenyegető veszélyeket az interneten. Ennek során megvédheti magát a lehetséges támadásoktól, mielőtt azok bekövetkeznének, és okosabb döntéseket hozhat. A tárgyak internetének hajnalán életünk egyre inkább „online” lesz. Az adatbiztonság alapjainak megtanulása hamarosan önmegőrzés kérdévé válhat.

Bemutatjuk az etikus hackert

Az etikus hackelés szintén rendkívül értékes. Ha meg akarod kerülni a biztonságot a megélhetés érdekében, sok rendkívül jövedelmező karrierút vezet ehhez. Információbiztonsági elemzőként, pentesterként, általános informatikai szakemberként dolgozhat, vagy tudását online tanfolyamok és e-könyvek útján értékesítheti. Noha sok munkahelyet ront az automatizálás és a digitalizálás, a biztonsági szakemberek iránti igény csak növekszik.

Az etikus hackelés nagyon értékes

Valaki, aki ezen a területen működik, általában az „etikus hacker” kifejezés alatt értendő. Vizsgáljuk meg tovább.

Hogyan történik a hackelés?

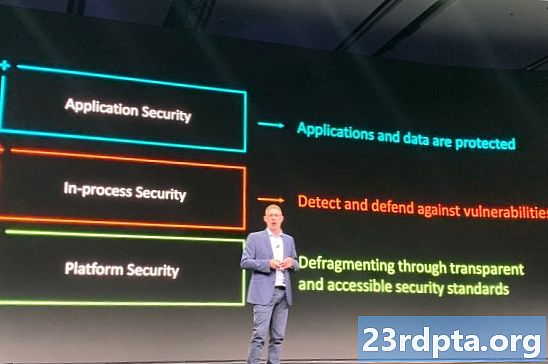

Alapvető szinten az etikus hackerek tesztelik a rendszerek biztonságát. Bármikor, amikor egy rendszert nem kívánt módon használ fel, akkor „hack” -et hajt végre. Általában ez azt jelenti, hogy a rendszer „bemeneteit” ki kell értékelni.

A bemenetek bármi lehet a weblapon található űrlapoktól kezdve, a hálózati portok megnyitásához. Ezek szükségesek bizonyos szolgáltatásokkal való interakcióhoz, de célokat jelentenek a hackerek számára.

Néha ez azt jelentheti, hogy a dobozon kívül gondolkodunk. Hagyjon egy USB-kártyát fekve, és gyakran valakit, aki azt találja, csatlakoztatja. Ez az USB-kártya tulajdonosának hatalmas irányítást biztosíthat az érintett rendszer felett. Rengeteg olyan bemenet található, amelyeket általában nem tartanak fenyegetésnek, ám egy hozzáértő hackerek megtalálják a módját annak kiaknázására.

Több bemenet jelent nagyobb „támadási felületet” vagy több támadási lehetőséget. Ez az egyik oka annak, hogy az új funkciók folyamatos hozzáadása (az ún. Szolgáltatás felfúvódása) nem mindig olyan jó ötlet a fejlesztők számára. A biztonsági elemző gyakran megpróbálja csökkenteni ezt a támadási felületet a felesleges bemenetek eltávolításával.

Hogyan hackerek hackerek: Legjobb stratégiák

Ahhoz, hogy hatékony etikai hackerek lehessen, tudnia kell, hogy miben állsz. Etikai hackeres vagy „pentesterként” a te dolgod lesz megpróbálni ilyen típusú támadásokat az ügyfelek ellen, hogy lehetőséget adjon számukra a gyengeségek megszüntetésére.

az Ön feladata, hogy megkísérelje az ilyen típusú támadásokat az ügyfelek ellen

Ez csak néhány módszer a hackerek megpróbálására betörni a hálózatba:

Az adathalász támadás

Az adathalász támadás a „szociális mérnöki munka” egyik formája, ahol a hacker a felhasználót (a „nedves szoftvert”) célozza meg, nem pedig közvetlenül a hálózatra. Ezt úgy teszik, hogy megpróbálják rávenni a felhasználót, hogy önként átadja adatait, esetleg informatikai javítóként jelent meg, vagy küld egy e-mailt, amely úgy tűnik, hogy olyan márkától származik, amelyben foglalkoznak és megbíznak (ezt hamisításnak hívják). Még hamis webhelyet is létrehozhatnak, amelyben adatgyűjtő űrlapok találhatók.

Függetlenül attól, hogy a támadónak egyszerűen ezeket az adatokat kell felhasználnia a fiókba való bejelentkezéshez, és hozzáférhetnek a hálózathoz.

A lándzsás adathalászat olyan adathalászat, amely egy adott személyt céloz meg egy szervezeten belül. A bálnavadászat a legnagyobb kahunák - a magas rangú vezetők és menedzserek - megtámadását jelenti. Az adathalászathoz a legtöbb esetben nincs szükség számítógépes ismeretekre. Időnként a hackereknek csak egy e-mail címre van szükségük.

SQL injekció

Ez valószínűleg egy kicsit közelebb ahhoz, amit elképzelhet, ha a hackereket ábrázolja. A strukturált lekérdezési nyelv (SQL) egy fantasztikus módszer az adatbázisban tárolt adatok manipulálására használható parancsok leírására. Amikor egy weblapon űrlapot nyújt be új felhasználói jelszó létrehozása céljából, ez általában egy bejegyzést hoz létre az adatokat tartalmazó táblázatban.

Időnként az űrlap akaratlanul parancsokat is elfogad, amelyek lehetővé teszik a hackerek számára, hogy tiltott módon beolvassák vagy manipulálják a bejegyzéseket.

Nagyon sok időbe telik, amikor a hackerek vagy a bűnbírók ezeket a lehetőségeket manuálisan keresik meg egy nagy webhelyen vagy webes alkalmazásban, ahol jönnek olyan eszközök, mint a Hajiv. Ez automatikusan megkeresi a kihasználható sérülékenységeket, ami rendkívül hasznos a biztonsági szakemberek számára, de a rossz szándékúak számára is.

Nulla napos kizsákmányolás

A nulla napos kizsákmányolás úgy működik, hogy gyengeségeket keres a szoftver kódolási vagy biztonsági protokolljaiban, mielőtt a fejlesztőnek lehetősége lenne azokat kijavítani. Ez magában foglalhatja a vállalat saját szoftverének célzását, vagy magában foglalhatja a használt szoftver célzását is. Egy híres támadás során a hackereknek sikerült hozzáférniük a biztonsági kamerákhoz egy cég irodájában, ahol nulla napos kizsákmányolást hajtottak végre. Innentől bármit fel tudtak rögzíteni, ami érdekli őket.

A hackerek olyan rosszindulatú programokat hozhatnak létre, amelyek célja ennek a biztonsági hibának a kihasználása, amelyet titokban telepítenek a célgépére. Ez egy olyan hackelés, melynek előnye a kódolás tudása.

Nyers erőszakos támadás

A brute force támadás egy módszer a jelszó és a felhasználónév kombinációjának feltörésére. Ez úgy működik, hogy egyenként halad keresztül minden lehetséges kombináción, amíg el nem éri a győztes párot - ugyanúgy, mint egy betörő átkapcsolhat egy széf kombinációján. Ez a módszer általában olyan szoftver használatát foglalja magában, amely a nevükben képes kezelni a folyamatot.

DOS Attack

A szolgáltatásmegtagadási (DOS) támadás azt jelenti, hogy egy adott szervert egy bizonyos ideig leállítanak, azaz nem képes tovább szolgáltatni a szokásos szolgáltatásait. Innen ered a neve!

A DOS támadásokat úgy kell végrehajtani, hogy ping-ot vagy egyéb módon küld forgalmat egy kiszolgálóra, oly sokszor elárasztják a forgalmat. Ehhez több százezer kérés vagy akár millió is igényelhető.

A legnagyobb DOS-támadásokat több számítógép („együttesen botnet-néven ismert”) „elosztja”, amelyeket rosszindulatú programokat használó hackerek vették át. Ez DDOS-támadássá teszi őket.

Etikai hackerek feladata

Ez csak egy apró választék a különféle módszerekről és stratégiákról, amelyeket a hackerek gyakran alkalmaznak a hálózatokhoz való hozzáférés érdekében. Az etikus zaklatás vonzerejének része sokan a kreatív gondolkodás és a biztonságban rejlő potenciális gyengeségek keresése, mások hiányoznának.

Etikai hackerekként a feladata a biztonsági rések átvizsgálása, azonosítása és támadása, hogy megvizsgálja a vállalat biztonságát. Ha talál ilyen lyukakat, akkor jelentést fog benyújtani, amelynek tartalmaznia kell a helyreigazító intézkedéseket.

Például, ha sikeres adathalász támadást hajt végre, akkor javasolhatja a személyzet képzését, hogy jobban tudják azonosítani a csalókat. Ha nulla napos rosszindulatú programot talált a hálózat számítógépein, akkor javasolhatja a vállalatnak, hogy telepítsen jobb tűzfalakat és víruskereső szoftvereket. Azt javasolhatja, hogy a vállalat frissítse szoftverét, vagy hagyja abba bizonyos eszközök használatát. Ha a vállalat saját szoftverében sebezhetőségeket talál, rámutathat ezekre a dev-csapatnak.

Hogyan kezdje el etikus hackerként?

Ha ez számodra érdekesnek számít, rengeteg online kurzus található, amelyek etikai hackelést tanítanak. Itt van az Ethical Hacker Bootcamp Bundle.

Ezenkívül érdemes megnéznie az információbiztonsági elemzővé válásról szóló üzenetünket is, amely megmutatja a legjobb tanúsításokat, a legjobb helyeket munkakereséshez és még sok minden mást.